در دنیای امروز که وابستگی سازمانها به اینترنت، زیرساختهای ابری و معماریهای شبکه چندلایه بیشتر از همیشه شده، «Proxy Server» دیگر یک ابزار جانبی نیست، بلکه یک جزء کلیدی در مدیریت، امنیت و بهینهسازی ترافیک شبکه است. برخلاف تصور رایج که پروکسی را تنها برای دور زدن فیلترینگ یا افزایش حریم خصوصی میشناسند، در فضای سازمانی، این سرور واسط نقشهایی بسیار حیاتیتر ایفا میکند: از کنترل دسترسی کاربران، تا تسریع بارگذاری صفحات، جلوگیری از نشت دادهها، و پیادهسازی سیاستهای امنیتی هوشمند.

در بسیاری از زیرساختهای شبکه سازمانی، بهویژه آنهایی که بر پایهی سرور اچ پی و تجهیزات حرفهای طراحی شدهاند، پروکسی سرور بهعنوان یکی از اجزای کلیدی معماری امنیت و کنترل ترافیک شناخته میشود.

در این مقاله تخصصی، قصد داریم یک بار برای همیشه به شکلی جامع و فنی، هرآنچه یک مدیر IT یا متخصص شبکه باید درباره Proxy Server بداند را بررسی کنیم؛ از تعاریف پایه تا انواع پیچیده، معماری پیادهسازی، تهدیدهای امنیتی، تفاوت با VPN و SWG، نصب و پیکربندی در محیطهای واقعی، و حتی یک سناریوی عملی از استفاده موفق سازمانی.

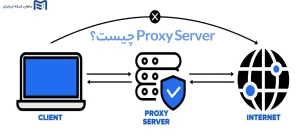

Proxy Server چیست؟ | تعریف فنی و معماری پایه

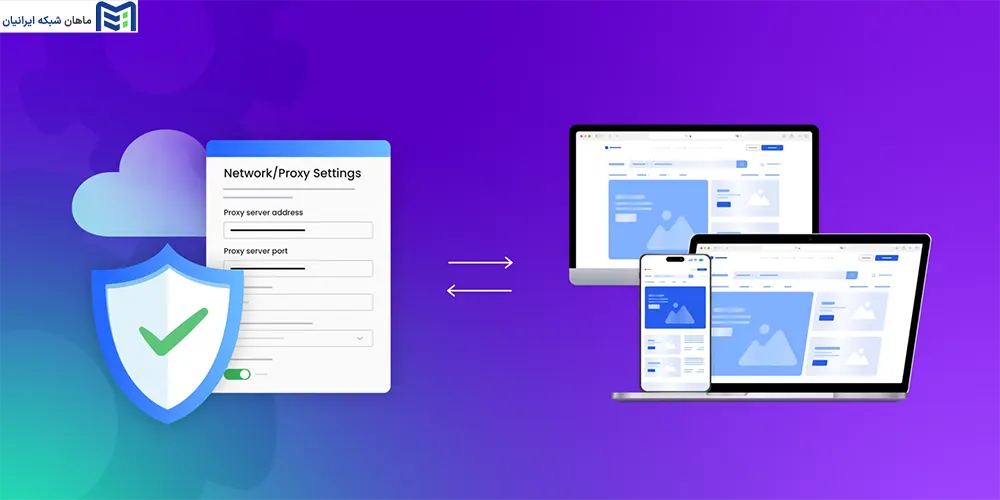

Proxy Server یا «سرور واسط»، سیستمی است که بین کاربر (Client) و اینترنت (یا یک سرور دیگر) قرار میگیرد و بهعنوان یک واسطه، درخواستها را دریافت، پردازش و به مقصد منتقل میکند. در ظاهر ممکن است ساده به نظر برسد، اما همین واسطهگری، زیرساختی حیاتی برای بسیاری از وظایف امنیتی، مدیریتی و بهینهسازی در شبکههای سازمانی فراهم میآورد.

در این ویدیو آموزشی، مفاهیم پایهای پراکسی سرور با زبانی ساده و قابل فهم برای متخصصان شرح داده میشود. اگر به دنبال درک سریع ولی عمیق از عملکرد Proxy در شبکههای سازمانی هستید، این ویدیو نقطه شروع ایدهآلی است.

پروکسی چگونه کار میکند؟

فرض کنید کاربری در یک سازمان میخواهد به یک وبسایت دسترسی پیدا کند. این درخواست به جای اینکه مستقیماً به سرور سایت ارسال شود، ابتدا به Proxy Server میرسد. سپس پراکسی، بسته به تنظیمات، درخواست را پردازش کرده و در صورت مجاز بودن، آن را به مقصد ارسال میکند. پاسخ دریافتی نیز دوباره از طریق همان پراکسی به کاربر بازگردانده میشود.

این ساختار امکان فیلتر کردن، کش کردن، تغییر آدرس IP و نظارت بر ترافیک را فراهم میکند.

نقش Proxy در لایههای شبکه

پروکسی سرور معمولاً در لایه اپلیکیشن (Application Layer) مدل OSI فعالیت میکند، چرا که با پروتکلهایی مثل HTTP، HTTPS، FTP یا SOCKS کار میکند. در مقایسه با فایروالها که غالباً در لایههای پایینتر (Network/Transport) کار میکنند، پراکسیها قابلیت تحلیل دقیقتری روی محتوای بستهها دارند.

Proxy چه تفاوتی با VPN، NAT و فایروال دارد؟

| ابزار | نقش اصلی | لایه عملکرد | ویژگی کلیدی |

|---|---|---|---|

| Proxy | واسطهگری و فیلتر ترافیک | Application Layer | کنترل محتوای دقیق، کش، مخفیسازی IP |

| VPN | تونلسازی و رمزنگاری ترافیک | Layer 3 | حفاظت از ارتباطات بین دو نقطه |

| NAT | ترجمه آدرس IP | Network Layer | صرفهجویی در IP، اشتراک اینترنت |

| فایروال | کنترل دسترسی و امنیت | غالباً Layer 3/4 | فیلترینگ بستهها، جلوگیری از حملات |

نکته کلیدی برای متخصصان:

Proxy نهتنها برای محافظت از کاربران داخلی کاربرد دارد، بلکه میتواند بهصورت Reverse Proxy نیز عمل کند و از سرورهای داخلی در برابر تهدیدات خارجی محافظت کند. این نقش دوگانه، آن را به ابزاری استراتژیک در طراحی معماری شبکه سازمانی تبدیل میکند.

معماری فنی Proxy Server و پروتکلهای آن

برای درک صحیح نقش پروکسی در شبکههای مدرن، باید معماری فنی آن و نحوه کار با پروتکلهای مختلف را بشناسیم. این شناخت برای مدیران IT، معماران شبکه و متخصصان امنیت اطلاعات ضروری است؛ چراکه بدون درک لایههایی که پراکسی در آنها فعالیت میکند و انواع پروتکلهایی که پشتیبانی میکند، نمیتوان از ظرفیت کامل آن بهره گرفت.

ساختار معماری پروکسی | دید لایهای

پروکسی سرور معمولاً در لایه هفتم (Application Layer) مدل OSI قرار میگیرد و با پروتکلهای سطح بالا مانند HTTP، HTTPS، FTP و SOCKS سروکار دارد. اما نقش آن میتواند در چندین لایه از منظر عملیاتی گسترش پیدا کند:

Client → Proxy Server → Target Server

در این ساختار، تمام درخواستهای کاربران ابتدا به پروکسی ارسال میشود. این واسطه میتواند:

- درخواست را به سرور مقصد ارسال کند (Forward)

- آن را دستکاری یا کش کند

- دسترسی را محدود یا کنترل کند

- یا حتی آن را به سرور داخلی بازگرداند (در حالت Reverse Proxy)

انواع پروتکلهای پروکسی

HTTP Proxy

رایجترین نوع پروکسی. فقط با ترافیک HTTP کار میکند. مناسب برای کش کردن صفحات وب یا فیلتر محتواهای خاص.

HTTPS Proxy (TLS Proxy)

قابلیت رمزگشایی ترافیک HTTPS (SSL Inspection) در سازمانها. این نوع پروکسی میتواند حتی محتوای رمزنگاریشده را تحلیل و کنترل کند. برای انجام این کار، معمولاً از تکنیک MITM با نصب CA سازمانی استفاده میشود.

SOCKS Proxy (SOCKS4/5)

یک پروکسی سطح پایینتر است که با انواع پروتکلها (نه فقط وب) کار میکند؛ مثلاً ایمیل، FTP، و BitTorrent.

SOCKS5 از احراز هویت پشتیبانی میکند و برای فعالیتهای پیشرفتهتر و عبور از فایروالها مفیدتر است.

FTP Proxy

برای عبور ترافیک FTP از شبکههای محدود یا پشت فایروال. اغلب در مراکز داده استفاده میشود.

پروتکل X-Forwarded-For (XFF)

در بسیاری از موارد، وقتی یک کاربر از طریق پروکسی به سروری وصل میشود، آیپی واقعیاش پنهان میماند. برای حل این مسئله، بیشتر پراکسیها از هدر HTTP به نام X-Forwarded-For استفاده میکنند تا آیپی اصلی را به سرور مقصد گزارش دهند.

دیاگرام ساده از معماری پروکسی

+--------+ +-------------+ +-------------+

| Client | ---> | Proxy Server| ---> | Web Server |

+--------+ +-------------+ +-------------+

|

[ Log, Cache, ACLs, SSL Inspection ]

لایههای عملکردی پروکسی

| لایه | عملکرد |

|---|---|

| Application (Layer 7) | تحلیل HTTP/HTTPS، فیلتر محتوا |

| Presentation (Layer 6) | رمزگشایی SSL/TLS در HTTPS Proxy |

| Session (Layer 5) | مدیریت نشستها، SOCKS |

| Network (Layer 3) | در ترکیب با NAT یا فایروال لایه ۳ قابل استفاده |

کاربردهای Proxy در سازمانها | از کنترل محتوا تا امنیت لایهبهلایه

پروکسی سرورها در سازمانهای امروزی فراتر از یک واسطه ساده برای عبور ترافیک اینترنتی هستند. این ابزارها به عنوان ستون فقرات مدیریت دسترسی، امنیت، مانیتورینگ و بهینهسازی شبکههای سازمانی به کار میروند. در این بخش، به بررسی عمیق کاربردهای پراکسی در ساختارهای سازمانی میپردازیم و نشان میدهیم چگونه هر کاربرد میتواند به بهبود امنیت، عملکرد و کنترل دسترسی منجر شود.

امنیت در سطح وب با Secure Web Gateway (SWG)

Secure Web Gateway که معمولاً بر پایه فناوری پروکسی ساخته میشود، نخستین خط دفاعی در برابر تهدیدات تحت وب برای کاربران سازمان است.

تشخیص تهدیدات پیچیده: SWGها ترافیک ورودی و خروجی را در سطح اپلیکیشن تحلیل میکنند و میتوانند بدافزارهای پنهان در صفحات وب یا فایلهای دانلود شده را شناسایی و مسدود کنند. این قابلیت به ویژه در برابر حملات فیشینگ، Exploit Kitها و اسکریپتهای مخرب حیاتی است.

فیلترینگ هوشمند محتوا: پروکسی در SWG میتواند دسترسی به دستهبندیهای خاص سایتها را محدود کند، مانند سایتهای قمار، شبکههای اجتماعی یا وبسایتهای نامناسب. این فیلترینگ بر اساس سیاستهای سازمانی به شکل دقیق قابل تنظیم است.

SSL/TLS Inspection: در بسیاری سازمانها، پروکسیهای SWG با قابلیت SSL Inspection امکان بررسی ترافیک رمزنگاریشده را فراهم میکنند؛ این یعنی توانایی شناسایی بدافزارها حتی در ترافیک HTTPS که از پیش رمزگذاری شده است.

پیشگیری از نشت اطلاعات: با تحلیل محتوای ارسالی، پروکسی میتواند جلوی ارسال اطلاعات حساس سازمانی را به بیرون بگیرد.

مانیتورینگ رفتار کاربران و تحلیل ترافیک

یکی از مهمترین نقشهای پروکسی در سازمان، ثبت و تحلیل دقیق رفتار کاربران است. این لاگها برای چندین هدف حیاتیاند:

تشخیص الگوهای غیرمعمول و تهدیدات داخلی: با تحلیل رفتار کاربران (مثلاً دسترسی به سایتهای غیرمرتبط با کار، دانلود فایلهای غیرمجاز یا تلاش برای عبور از فیلترها)، تیم امنیت میتواند تهدیدات داخلی را کشف کند.

تهیه گزارشات انطباق (Compliance): در سازمانهایی که باید قوانین خاصی را رعایت کنند (مانند GDPR یا HIPAA)، لاگهای پروکسی میتوانند به عنوان سند معتبر در ممیزیها ارائه شوند.

تحلیل آماری مصرف پهنای باند: شناخت اینکه کدام سرویسها یا سایتها بیشترین پهنای باند را مصرف میکنند، به مدیران شبکه در برنامهریزی ظرفیت کمک میکند.

Load Balancing و توزیع هوشمند درخواستها

پروکسیهای نوع Reverse Proxy در سازمانهایی که نیاز به توزیع بار دارند، نقش کلیدی دارند:

کاهش نقاط شکست: اگر یکی از سرورها از دسترس خارج شود، پراکسی به صورت خودکار ترافیک را به سرورهای سالم هدایت میکند.

افزایش کارایی و پاسخگویی: توزیع هوشمند درخواستها، بار سرورها را متعادل کرده و سرعت پاسخدهی را افزایش میدهد.

پشتیبانی از نگهداری و بهروزرسانی بدون اختلال: میتوان یک سرور را خاموش کرد و بهروزرسانی کرد بدون اینکه کاربران متوجه شوند.

Cache و Web Acceleration

کاهش زمان انتظار کاربران و کاهش مصرف پهنای باند از مزایای مهم کشینگ در پراکسی است:

کش محتوای استاتیک: فایلهای CSS، جاوااسکریپت، تصاویر و سایر محتواهای ثابت میتوانند در پراکسی نگهداری شوند.

کاهش بار روی سرورهای اصلی: سرورهای اصلی میتوانند تمرکز بیشتری روی پردازشهای دینامیک و سنگین داشته باشند.

کش هوشمند و باقابلیت تنظیم: TTL (زمان اعتبار کش)، کش بر اساس نوع محتوا و قوانین بروز رسانی، موجب میشود کش بهینه و بدون اشتباه انجام شود.

فیلترینگ و کنترل محتوا (Web Filtering)

پراکسیها با اجرای قوانین دقیق فیلترینگ، مدیریت دسترسی به منابع وب را ممکن میکنند:

محدودیتهای داینامیک بر اساس زمان و کاربر: به عنوان مثال، محدود کردن دسترسی به شبکههای اجتماعی فقط در ساعت ناهار.

اجرای سیاستهای مبتنی بر گروه: مثلاً دسترسیهای متفاوت برای دپارتمانهای مختلف.

فیلتر کردن محتوای HTTPS: با استفاده از SSL Inspection، میتوان ترافیک رمزگذاری شده را بررسی و پالایش کرد.

تسهیل اجرای سیاستهای BYOD: کنترل دستگاههای شخصی متصل به شبکه و مدیریت دسترسی آنها به اینترنت.

بیشتر بخوانید <<>> شبیه ساز سرور چیست

مدیریت دسترسی کاربران بر اساس نقش و هویت

یکپارچهسازی پراکسی با سرویسهای هویتسنجی مانند Active Directory، LDAP یا SAML، امکان مدیریت دسترسی پیشرفته و دقیق را فراهم میکند:

اعمال سیاستهای RBAC: کنترل دقیق چه کاربری به چه منابعی و در چه زمانهایی دسترسی داشته باشد.

گزارشگیری دقیق: ثبت اطلاعات دقیق ورود و دسترسی کاربران به منابع وب.

احراز هویت چندعاملی: برخی پروکسیها امکان یکپارچهسازی با MFA را دارند تا امنیت بیشتری ایجاد کنند.

جلوگیری از نشت اطلاعات (Data Leakage Prevention – DLP)

یکی از حیاتیترین نیازهای امنیتی سازمانها، جلوگیری از خروج ناخواسته دادههای حساس است:

تحلیل محتوای فایلها و متون ارسالی: پروکسیها میتوانند فایلها را اسکن کرده و از ارسال دادههای حساس مثل اطلاعات مالی، رمز عبور یا دادههای پزشکی جلوگیری کنند.

قوانین جلوگیری از اشتراکگذاری غیرمجاز: محدود کردن آپلود به سرویسهای غیرمجاز یا ارسال ایمیل به آدرسهای غیرمجاز.

همکاری با سایر ابزارهای امنیتی: پروکسیها در ترکیب با SIEM و DLP سازمانی، مرکز کنترل قدرتمندی برای حفاظت از دادهها ایجاد میکنند.

کاربرد در محیطهای مجازی و ابری

پروکسیها امروزه نه فقط در شبکههای فیزیکی بلکه در محیطهای Cloud و Virtualization هم کاربرد گسترده دارند:

امنیت ترافیک بین سرویسها: در محیطهای ابری، پروکسی میتواند ترافیک بین سرویسها و ماشینهای مجازی را مدیریت کند.

بهینهسازی دسترسی به منابع ابری: با کش کردن و فیلتر کردن دسترسیها، هزینههای انتقال داده کاهش مییابد.

یکپارچهسازی با خدمات ابری: مانند استفاده از پروکسیهای اختصاصی در AWS یا Azure جهت مدیریت امنیت و کنترل ترافیک.

پروکسی سرورها، ستون اصلی بسیاری از راهکارهای امنیتی و مدیریتی در سازمانها هستند. آنها به مدیران IT امکان میدهند تا با ابزارهای قدرتمند، هم امنیت شبکه را افزایش دهند، هم کیفیت و سرعت دسترسی به منابع را بهبود بخشند، و هم سیاستهای سازمانی را به شکل دقیق و منعطف پیاده کنند. این گستردگی کاربردها باعث شده پراکسی سرورها همچنان یکی از پایههای زیرساختهای فناوری اطلاعات مدرن باشند.

آموزش گامبهگام نصب و پیکربندی Squid Proxy

در این ویدیو، نصب و تنظیم اولیه پروکسی Squid روی اوبونتو ۲۲.۰۴ بهصورت مرحلهبهمرحله آموزش داده میشود. برای متخصصانی که قصد دارند یک پراکسی ساختیافته و مقاوم با کشینگ را راهاندازی کنند، این ویدیو راهنمایی دقیق و عملی است.

انواع Proxy Server از لحاظ عملکرد و لایه شبکه

پوکسی سرورها، یکی از مهمترین ابزارهای مدیریت، امنیت و بهینهسازی ترافیک شبکه هستند که در انواع و مدلهای مختلف عرضه میشوند. هر نوع پراکسی با توجه به عملکرد، لایهای که در آن فعالیت میکند و هدف طراحیاش، کاربردها و ویژگیهای منحصر به فردی دارد. شناخت دقیق انواع پراکسی برای مدیران IT و متخصصان شبکه حیاتی است تا بتوانند بر اساس نیازهای سازمان، بهترین گزینه را انتخاب، پیادهسازی و مدیریت کنند.

Forward Proxy (پروکسی سمت کلاینت)

پروکسی Forward یا همان «پروکسی معمولی»، رایجترین نوع پروکسی است که به نمایندگی از کلاینتها (کاربران نهایی) درخواستهای اینترنتی آنها را به سرورهای مقصد ارسال میکند. به عبارت دیگر، وقتی یک کاربر در داخل سازمان میخواهد به سایت اینترنتی دسترسی پیدا کند، درخواست ابتدا به این پراکسی ارسال شده و سپس از آنجا به مقصد نهایی میرود.

کاربردهای اصلی:

- مدیریت و کنترل دسترسی کاربران به وبسایتها (فیلترینگ محتوا)

- کشینگ محتوا برای افزایش سرعت دسترسی و کاهش مصرف پهنای باند

- پنهان کردن هویت کاربران با مخفی کردن IP اصلی آنها

- اعمال سیاستهای امنیتی و نظارتی بر ترافیک خروجی

نمونههای معروف:

- Squid Proxy: پراکسی متن باز و پرکاربرد برای کشینگ و کنترل دسترسی

- Microsoft ISA Server: در محیطهای ویندوزی کاربرد دارد

چالشها: نیاز به پیکربندی دقیق روی کلاینتها و مدیریت دسترسی

Reverse Proxy (پروکسی سمت سرور)

پروکسی معکوس یا Reverse Proxy در نقطه مقابل Forward Proxy قرار دارد و به نمایندگی از سرورهای داخلی به کلاینتها پاسخ میدهد. به عبارتی، درخواستهای کاربران ابتدا به این پراکسی میرسند و سپس پراکسی آنها را به سرورهای واقعی تحویل میدهد.

کاربردهای کلیدی:

- توزیع بار (Load Balancing) بین چند سرور جهت افزایش کارایی و پایداری

- افزایش امنیت با مخفی کردن آدرس و اطلاعات سرورهای داخلی

- انجام عملیات SSL Termination: مدیریت رمزنگاری HTTPS برای کاهش بار روی سرورها

- کشینگ پاسخها برای بهبود سرعت و کاهش بار شبکه

نمونههای رایج:

- Nginx: پراوکسی و وب سرور پرقدرت و سبک برای توزیع بار و SSL Termination

- HAProxy: پروکسی تخصصی برای Load Balancing در شبکههای بزرگ

- F5 BIG-IP: راهکارهای پیشرفته سختافزاری و نرمافزاری

نکته: این نوع پروکسی برای بهبود امنیت و عملکرد وبسایتها و سرویسهای تحت وب حیاتی است.

Transparent Proxy (پروکسی شفاف)

پروکسی شفاف طوری طراحی شده که کاربران یا کلاینتها نیازی به تغییر تنظیمات یا آگاهی از وجود آن ندارند. ترافیک بدون تغییر مسیر مستقیم، ابتدا از پروکسی عبور میکند و عملکردهایی مثل کشینگ و فیلترینگ روی آن اعمال میشود.

ویژگیها:

- عدم نیاز به تنظیمات روی کلاینت

- استفاده معمول در شبکههای سازمانی و ISPها برای کنترل ترافیک

- قابلیت کش کردن محتوای وب و کاهش پهنای باند مصرفی

مثال: اکثر سیستمهای کنترل دسترسی اینترنت در شرکتها و دانشگاهها به شکل Transparent Proxy پیادهسازی میشوند.

محدودیتها: به دلیل شفاف بودن، مدیریت پیچیدهتر است و ممکن است برخی برنامهها با آن ناسازگار باشند.

بیشتر بخوانید <<>> بهترین فایروال های رایگان در سال 2025

Proxy و Elite Proxy (پروکسی ناشناس و پرسطح)

پروکسیهای ناشناس به کلاینتها امکان میدهند تا هویت و آدرس IP واقعی خود را مخفی کنند و ترافیک اینترنتیشان کمتر قابل رهگیری باشد. این دسته از پراکسیها در چند سطح ناشناسی طبقهبندی میشوند:

- Anonymous Proxy: IP کلاینت مخفی میشود ولی مشخص است که پراکسی استفاده شده.

- Elite Proxy (High Anonymity): نه تنها IP مخفی است، بلکه هیچ نشانهای از استفاده پراکسی وجود ندارد، در نتیجه سطح ناشناسی بسیار بالا و مناسب برای موارد حساس است.

کاربرد: حفظ حریم خصوصی، دور زدن محدودیتهای جغرافیایی، جلوگیری از ردیابی توسط تبلیغات یا حملات سایبری.

چالش: پراکسیهای رایگان ناشناس معمولاً غیرقابل اعتماد هستند و میتوانند تهدید امنیتی باشند.

SOCKS Proxy

پروکسی SOCKS در سطح پایینتر شبکه (لایه انتقال یا لایه ۴ مدل OSI) کار میکند و قابلیت پشتیبانی از انواع پروتکلها و ترافیکهای TCP و UDP را دارد، نه فقط HTTP و HTTPS.

ویژگیها:

- مناسب برای انواع برنامهها از جمله ایمیل، بازیهای آنلاین، تورنت، VPN

- نسبت به Web Proxy انعطافپذیرتر ولی معمولاً فاقد کشینگ و فیلترینگ محتوای وب است

- قابلیت انتقال ترافیک رمزنگاریشده بدون بازکردن محتوای آن

نمونه: Dante: یک پروکسی SOCKS متن باز محبوب

کاربردهای VPN اغلب از SOCKS برای تونلینگ ترافیک استفاده میکنند.

Web Proxy

این پروکسی صرفاً مخصوص مدیریت ترافیک HTTP و HTTPS طراحی شده است و قابلیتهای فیلترینگ، کشینگ و کنترل دسترسی را برای ترافیک وب فراهم میکند.

کاربرد:

- اعمال سیاستهای سازمانی روی وبگردی کاربران

- بهبود سرعت بارگذاری با کش کردن صفحات پر بازدید

- امنیت بیشتر با شناسایی و مسدود کردن سایتهای مخرب

نمونهها: Squid، Blue Coat ProxySG

Distorting Proxy

این نوع پراکسی IP واقعی کلاینت را تغییر میدهد اما به سایت مقصد اعلام میکند که پراکسی در مسیر وجود دارد. ناشناسی کمتری نسبت به Elite Proxy دارد اما باز هم برای برخی کاربردها مفید است.

انواع پراکسی با هدف بهینهسازی، امنیت و مدیریت ترافیک شبکه در سازمانها به کار میروند و هر کدام برای سناریوهای خاصی طراحی شدهاند. درک دقیق تفاوتها، قابلیتها و محدودیتهای هر نوع، به مدیران IT امکان میدهد راهکارهای موثر و امنی را متناسب با نیازهای شبکه خود انتخاب کنند.

تفاوت بین Forward و Reverse Proxy

در این ویدیوی حرفهای، یک متخصص IT تفاوتهای کلیدی بین پروکسی مستقیم (Forward) و معکوس (Reverse) را با مثالهای کاربردی توضیح میدهد. اگر میخواهید تصمیم بگیرید کدام نوع پروکسی برای ساختار شبکهتان مناسبتر است، این ویدیو را از دست ندهید.

مزایا و معایب Proxy Server

درک دقیق مزایا و معایب Proxy Server به مدیران IT کمک میکند تا بتوانند با توجه به نیازهای سازمان، بهترین تصمیم را برای استفاده یا عدم استفاده از پراکسی اتخاذ کنند. در این بخش، جوانب مثبت و منفی این فناوری را به تفصیل بررسی میکنیم.

مزایای Proxy Server

یکی از مهمترین مزایای Proxy Server افزایش امنیت شبکه است. پراکسی با بررسی و فیلتر کردن ترافیک ورودی و خروجی، مانع دسترسی کاربران به وبسایتها و منابع مشکوک میشود و نقش یک لایه حفاظتی مؤثر در برابر تهدیدات اینترنتی ایفا میکند.

پراکسی همچنین با پنهانسازی آدرس IP واقعی کاربران، به حفظ حریم خصوصی و افزایش سطح ناشناسی کمک میکند. این قابلیت بهویژه در محیطهای سازمانی و شبکههایی که امنیت اطلاعات اهمیت بالایی دارد، بسیار ارزشمند است.

از نظر کارایی شبکه، استفاده از مکانیزم کشینگ باعث کاهش مصرف پهنای باند و افزایش سرعت دسترسی به منابع پرکاربرد میشود. درخواستهایی که قبلاً پردازش شدهاند، سریعتر پاسخ داده شده و فشار کمتری به لینک اینترنت وارد میشود.

Proxy Server امکان کنترل دقیق دسترسی کاربران را نیز فراهم میکند. مدیران شبکه میتوانند بر اساس IP، گروههای کاربری یا نقشها، سیاستهای مشخصی برای استفاده از اینترنت تعریف کرده و مصرف منابع را مدیریت کنند.

در نهایت، قابلیت ثبت لاگ و نظارت کامل بر ترافیک شبکه، به مدیران IT کمک میکند رفتار کاربران را تحلیل کرده و در صورت بروز نفوذ یا سوءاستفاده، سریعتر واکنش نشان دهند.

معایب Proxy Server

با وجود مزایای فراوان، پیادهسازی Proxy Server بدون چالش نیست. راهاندازی و پیکربندی صحیح پراکسی نیازمند دانش فنی، تجربه و صرف منابع کافی است و در صورت مدیریت نادرست میتواند باعث اختلال در شبکه شود.

در برخی سناریوها، بهویژه هنگام پردازشهای سنگین مانند SSL Inspection، استفاده از پراکسی ممکن است باعث ایجاد تاخیر و کاهش سرعت دسترسی کاربران شود. این موضوع در شبکههای پرترافیک اهمیت بیشتری پیدا میکند.

همچنین برخی وبسایتها و سرویسهای آنلاین قادرند وجود پراکسی را تشخیص داده و دسترسی کاربران را محدود یا مسدود کنند که میتواند تجربه کاربری را تحت تأثیر قرار دهد.

از منظر امنیتی، اگر Proxy Server بهدرستی ایمنسازی نشود، خود میتواند به یک نقطه ضعف تبدیل شود و زمینه سوءاستفاده مهاجمان را فراهم کند.

علاوه بر این، برای حفظ کارایی و امنیت در برابر تهدیدات جدید، پراکسی و قوانین مرتبط با آن باید بهصورت مداوم بهروزرسانی و بازبینی شوند.

پروکسی سرور ابزار قدرتمندی است که میتواند امنیت و کارایی شبکه را بهبود دهد، اما نیازمند مدیریت دقیق و دانش تخصصی است تا معایب آن به حداقل برسد و مزایای آن به حداکثر.

مقایسه Proxy Server با VPN و سایر ابزارهای مشابه

در دنیای فناوری اطلاعات، ابزارهای متنوعی برای مدیریت دسترسی، افزایش امنیت و بهبود حریم خصوصی وجود دارد. دو ابزار پروسی سرور و VPN از پرکاربردترینها هستند. در این بخش به مقایسه جامع این دو و سایر ابزارهای مشابه میپردازیم تا مدیران IT بتوانند انتخاب دقیقتری داشته باشند.

Proxy Server چیست و چگونه کار میکند؟

واسطهای بین کلاینت و اینترنت

فیلتر کردن، کشینگ و کنترل ترافیک HTTP/HTTPS

تغییر IP درخواستهای کلاینت و مدیریت دسترسی

VPN چیست و چگونه کار میکند؟

شبکه خصوصی مجازی که اتصال امن و رمزگذاری شده بین کلاینت و سرور VPN ایجاد میکند

تونلسازی تمام ترافیک شبکه به صورت رمزگذاری شده

معمولاً برای حفظ حریم خصوصی و دسترسی امن به شبکههای سازمانی یا اینترنت استفاده میشود

تفاوتهای کلیدی Proxy Server و VPN

| ویژگی | Proxy Server | VPN |

|---|---|---|

| نوع ترافیک تحت پوشش | عمدتاً ترافیک وب (HTTP/HTTPS) | تمام ترافیک شبکه |

| رمزگذاری | معمولاً رمزگذاری ندارد یا محدود است | رمزگذاری کامل ترافیک |

| پوشش ناشناسی | تغییر IP فقط برای ترافیک وب | مخفی کردن IP و رمزگذاری کل ترافیک |

| پیچیدگی راهاندازی | سادهتر | نیازمند نصب کلاینت و تنظیمات بیشتر |

| تاثیر بر سرعت | کشینگ میتواند سرعت را افزایش دهد | رمزگذاری ممکن است سرعت را کاهش دهد |

| کاربرد اصلی | کنترل دسترسی، فیلترینگ و کشینگ | حفظ حریم خصوصی و دسترسی امن |

سایر ابزارهای مشابه و کاربرد آنها

Reverse Proxy: واسطه بین کاربران اینترنت و سرورهای داخلی برای افزایش امنیت و توزیع بار

Load Balancer: مدیریت ترافیک ورودی برای توزیع یکنواخت درخواستها

Firewall: کنترل ترافیک بر اساس قوانین امنیتی، بدون واسطهگری مانند پروکسی یا VPN

Tor: شبکه ناشناسسازی اینترنت برای حفظ حریم خصوصی پیشرفتهتر

انتخاب بهترین ابزار برای سازمان

اگر هدف اصلی مدیریت دسترسی و بهینهسازی ترافیک وب است، Proxy Server گزینه مناسبی است.

اگر نیاز به امنیت کامل و رمزگذاری کل ترافیک شبکه دارید، VPN انتخاب بهتری است.

در سازمانهای بزرگ، ترکیب چندین ابزار به صورت همزمان برای ایجاد امنیت و کارایی بهینه توصیه میشود.

هر یک از ابزارهای Proxy Server، VPN و سایر راهکارها مزایا و محدودیتهای خاص خود را دارند. انتخاب مناسب وابسته به نیازهای امنیتی، کاربری و زیرساخت سازمان است و آگاهی دقیق از تفاوتها و کاربردها کلید موفقیت در پیادهسازی استراتژیهای شبکه است.

کاربردهای پیشرفته Proxy Server در امنیت سایبری و مانیتورینگ

در دنیای امروز که تهدیدات سایبری روز به روز پیچیدهتر میشوند، Proxy Server نه تنها به عنوان ابزاری برای مدیریت ترافیک و بهبود سرعت، بلکه به عنوان یک جزء کلیدی در ساختار امنیتی شبکههای سازمانی نقش حیاتی ایفا میکند. در این بخش، کاربردهای پیشرفته پراکسی در زمینه امنیت سایبری و مانیتورینگ را بررسی میکنیم.

مانیتورینگ و تحلیل ترافیک شبکه

جمعآوری دادههای ترافیکی: پروکسیها میتوانند تمامی درخواستها و پاسخهای کاربران را ثبت و ذخیره کنند، این دادهها برای تحلیل رفتار کاربران، شناسایی الگوهای ترافیکی غیرمعمول و بررسی نفوذ به کار میروند.

یکپارچهسازی با سیستمهای SIEM: لاگهای پروکسی به سیستمهای مدیریت اطلاعات امنیتی و رویداد (SIEM) ارسال میشوند تا هشدارهای امنیتی به صورت لحظهای صادر شود.

تشخیص حملات: از طریق تحلیل ترافیک، پراکسی میتواند حملاتی مانند تزریق SQL، Cross-Site Scripting (XSS)، و حملات DoS را شناسایی و بلاک کند.

فیلترینگ پیشرفته و کنترل دسترسی

فیلترینگ URL و محتوای وب: جلوگیری از دسترسی به سایتهای مخرب، نامناسب یا غیرمجاز با اعمال سیاستهای دقیق روی URL و محتوای صفحات وب.

کنترل دسترسی به اپلیکیشنها: تعیین اینکه کدام کاربران یا گروهها اجازه استفاده از چه اپلیکیشنهای وبی را داشته باشند.

مسدودسازی حملات Command & Control: پراکسی میتواند ارتباطات مخرب با سرورهای کنترل بدافزارها را شناسایی و قطع کند.

SSL/TLS Inspection (بازرسی ترافیک رمزنگاری شده)

چالش رمزنگاری: بسیاری از ترافیکها امروز به صورت HTTPS رمزنگاری شدهاند، که مانیتورینگ و فیلترینگ را دشوار میکند.

راهکار پروکسی: با بازکردن موقتی رمزگذاری (مانند MITM کنترل شده) در پراکسی، امکان بررسی محتوای ترافیک فراهم میشود.

مزایا: شناسایی تهدیدات مخفی شده در ترافیک رمزنگاری شده و پیشگیری از نفوذ.

ملاحظات امنیتی: این فرایند باید با دقت انجام شود تا حریم خصوصی کاربران حفظ شود و خطر افشای اطلاعات وجود نداشته باشد.

جلوگیری از نفوذ و کاهش خطرات بدافزاری

مسدودسازی دانلودهای مخرب: پراکسی میتواند دانلود فایلها را اسکن و فایلهای مشکوک را بلوکه کند.

قرنطینهسازی ترافیک مشکوک: ترافیک غیرمعمول به شبکههای ناشناس یا مشکوک مسدود یا محدود میشود.

پیشگیری از حملات روز صفر: با بهروزرسانی مداوم سیاستها و امضاهای امنیتی، پروکسی میتواند تهدیدات جدید را شناسایی کند.

استفاده در راهکارهای امنیتی ترکیبی (Zero Trust، SASE)

پراکسی به عنوان نقطه کنترل: در مدلهای امنیتی مدرن مانند Zero Trust و Secure Access Service Edge (SASE)، پراکسی به عنوان یک نقطه امنیتی مرکزی جهت احراز هویت، بررسی امنیتی و اعمال سیاستهای دقیق استفاده میشود.

افزایش Visibility: پراکسی دید کاملی به ترافیک سازمان میدهد و امکان تحلیلهای عمیق را فراهم میکند.

یکپارچهسازی با VPN و Endpoint Security: پروکسی به همراه سایر ابزارها مثل VPN و آنتیویروسها، امنیت جامعتری ایجاد میکند.

مانیتورینگ استفاده از اینترنت و گزارشدهی

تولید گزارشهای جامع درباره فعالیتهای وب کاربران و گروههای کاری

تحلیل میزان مصرف پهنای باند و شناسایی کاربران پرمصرف

ایجاد هشدارهای خودکار بر اساس معیارهای تعریف شده

پروکسی سرور به عنوان یک عنصر کلیدی در ساختار امنیت سایبری، ابزارهای پیشرفتهای برای مانیتورینگ، کنترل، فیلترینگ و پیشگیری از تهدیدات در اختیار مدیران IT قرار میدهد. بهرهگیری هوشمندانه از این قابلیتها میتواند به شکل چشمگیری امنیت و پایداری شبکه را ارتقا دهد.

راهنمای عملی انتخاب و خرید پروکسی سرور برای سازمانها

انتخاب و خرید Proxy Server مناسب، یکی از تصمیمات کلیدی مدیران IT است که میتواند تاثیر مستقیم بر امنیت، کارایی و مدیریت شبکه سازمان داشته باشد. در این بخش، گام به گام نکات مهم برای انتخاب هوشمندانه و موفق را بررسی میکنیم.

تحلیل نیازهای سازمان

نوع ترافیک و حجم آن: مشخص کنید چه مقدار ترافیک وب در شبکه وجود دارد و پروکسی باید چه حجم پردازش کند.

اهداف اصلی: امنیت، کنترل دسترسی، بهبود سرعت، کشینگ، یا ترکیبی از این موارد؟

تعداد کاربران: تعداد کلاینتهای همزمان که از پراکسی استفاده میکنند، اهمیت زیادی دارد.

انتخاب نوع Proxy Server

Forward Proxy: برای کنترل و مدیریت ترافیک خروجی کاربران به اینترنت.

Reverse Proxy: برای محافظت از سرورها و مدیریت درخواستهای ورودی.

Transparent Proxy: که بدون تنظیمات خاص روی کلاینتها کار میکند.

ارزیابی ویژگیها و امکانات

پشتیبانی از پروتکلها: HTTP, HTTPS, FTP, SOCKS و غیره

امکانات امنیتی: فیلترینگ URL، کنترل دسترسی، احراز هویت، SSL Inspection

کشینگ: پشتیبانی از کشینگ هوشمند و مدیریت حجم کش

گزارشدهی و لاگگیری: امکان گزارشگیری دقیق و ذخیرهسازی لاگها

مدیریت و واسط کاربری: سهولت مدیریت، داشبوردهای گرافیکی، API برای اتوماسیون

پشتیبانی از افزونگی و Load Balancing

بررسی عملکرد و مقیاسپذیری

عملکرد بالا و پاسخگویی سریع به درخواستها

قابلیت مقیاسپذیری در صورت رشد سازمان

سازگاری با زیرساختهای فعلی شبکه

انتخاب بین راهکارهای نرمافزاری و سختافزاری

راهکارهای نرمافزاری: انعطافپذیر، قابل نصب روی سرورهای معمولی، هزینه کمتر، مناسب سازمانهای متوسط

راهکارهای سختافزاری: کارایی بالا، امنیت بهتر، مخصوص سازمانهای بزرگ و مراکز داده

ارزیابی هزینهها و پشتیبانی

هزینه اولیه خرید و راهاندازی

هزینههای نگهداری، بهروزرسانی و پشتیبانی فنی

کیفیت و دسترسی به خدمات پشتیبانی فروشنده

با تحلیل دقیق نیازها، بررسی ویژگیها، تست عملکرد و ارزیابی هزینهها میتوان Proxy Server مناسب با بودجه و اهداف سازمان را انتخاب کرد. مستندات، دورههای آموزشی و پشتیبانی موثر نیز نقش مهمی در موفقیت پیادهسازی دارند.

بیشتر بخوانید <<>> سرور RADIUS چیست

نکات عیبیابی و حل مشکلات رایج Proxy Server

هرچند Proxy Server یک ابزار قدرتمند است، اما در صورت بروز مشکلات میتواند عملکرد شبکه را مختل کند. در این بخش نکات مهم و راهکارهای عیبیابی مشکلات متداول را بررسی میکنیم.

مشکلات اتصال و دسترسی

عدم اتصال کاربران به اینترنت از طریق پروکسی

بررسی تنظیمات کلاینت و اطمینان از پیکربندی صحیح پروکسی

چک کردن وضعیت سرویس پروکسی و اطمینان از فعال بودن آن

بررسی قوانین فایروال و دسترسیهای شبکه

کندی سرعت دسترسی

بررسی وضعیت کش و پاکسازی کشهای قدیمی

کنترل مصرف پهنای باند و شناسایی کاربران پرمصرف

ارزیابی بار پردازشی سرور پروکسی

مشکلات احراز هویت

کاربران قادر به ورود نیستند

چک کردن تنظیمات سرویسهای احراز هویت (LDAP, AD)

همگامسازی ساعت سرورها

بررسی لاگهای خطا برای یافتن دلیل مشکل

مشکلات در SSL Inspection

خطاهای گواهی امنیتی در مرورگر

اطمینان از نصب صحیح گواهی CA روی کلاینتها

بهروزرسانی گواهیها و رفع مشکلات مربوط به انقضا

قطع ارتباط به دلیل مشکلات SSL

بررسی پیکربندی TLS و نسخههای پشتیبانی شده

آزمایش اتصال بدون SSL Inspection برای تشخیص مشکل

مشکلات گزارشگیری و لاگها

لاگها ثبت نمیشوند یا ناقص هستند

بررسی فضای ذخیرهسازی و دسترسی فایلها

اطمینان از فعال بودن لاگگیری در تنظیمات پراکسی

بررسی محدودیتهای حجمی یا سیاستهای نگهداری لاگها

مشکلات امنیتی

حملات نفوذ و سوء استفاده از پروکسی

بهروزرسانی مداوم نرمافزار و پچهای امنیتی

محدود کردن دسترسیها و استفاده از فایروال

بررسی لاگها برای شناسایی فعالیتهای مشکوک

عیبیابی Proxy Server نیازمند رویکردی سیستماتیک، بررسی دقیق لاگها و تستهای مرحلهای است. پیروی از راهکارهای استاندارد و بهروزرسانی مداوم سیستم باعث کاهش مشکلات و افزایش پایداری خدمات خواهد شد.

بیشتر بخوانید <<>> آموزش گرفتن اسنپ شات در VMware

سوالات متداول درباره Proxy Server

❓ Proxy Server دقیقاً چیست و چه کاری انجام میدهد؟

پروکسی سرور یک واسطه بین کاربر و اینترنت است که ترافیک را دریافت، پردازش و ارسال میکند. این سرور میتواند دسترسی به سایتها را کنترل کند، امنیت شبکه را افزایش دهد، هویت کاربران را مخفی کند و سرعت دسترسی را با کشینگ بهبود بخشد.

❓ چه تفاوتی بین Proxy Server و VPN وجود دارد؟

پروکسی عمدتاً برای مدیریت ترافیک وب و کنترل دسترسی استفاده میشود و معمولاً فقط ترافیک HTTP/HTTPS را پوشش میدهد. VPN یک تونل رمزگذاری شده برای تمام ترافیک شبکه فراهم میکند و امنیت بیشتری ایجاد میکند.

❓ آیا همه سایتها و برنامهها میتوانند از طریق Proxy Server کار کنند؟

خیر. بعضی سایتها و برنامهها ممکن است پروکسی را شناسایی و دسترسی را مسدود کنند یا نیاز به تنظیمات خاص داشته باشند. همچنین پراکسی معمولاً فقط ترافیک وب را مدیریت میکند و ترافیک برنامههای دیگر ممکن است نیازمند راهکارهای متفاوتی باشد.

❓ آیا Proxy Server میتواند امنیت شبکه را تضمین کند؟

پروکسی میتواند امنیت را بهبود دهد ولی به تنهایی کافی نیست. باید همراه با فایروال، سیستمهای تشخیص نفوذ و سیاستهای امنیتی جامع استفاده شود.

❓ تفاوت Forward Proxy و Reverse Proxy چیست؟

Forward Proxy برای کاربران داخل شبکه است تا به اینترنت دسترسی داشته باشند. Reverse Proxy در جلوی سرورهای داخلی قرار میگیرد و درخواستهای ورودی را مدیریت و امنیت سرورها را تامین میکند.

❓ کشینگ (Caching) در Proxy Server چگونه کار میکند؟

پروکسی محتواهای پرتکرار را ذخیره میکند تا در دفعات بعدی بدون نیاز به دریافت مجدد از اینترنت، سریعتر ارائه شود. این موضوع باعث کاهش مصرف پهنای باند و افزایش سرعت میشود.

❓ چگونه میتوانم عملکرد Proxy Server را بهینه کنم؟

از کشینگ هوشمند استفاده کنید، لاگها را مرتب بررسی کنید، سختافزار یا نرمافزار مناسب انتخاب کنید، تنظیمات امنیتی را بهروز نگه دارید و پهنای باند را مدیریت کنید.

❓ آیا Proxy Server میتواند برای ناشناسسازی در اینترنت استفاده شود؟

بله، Proxy Server میتواند IP اصلی کاربر را مخفی کند اما برای ناشناسسازی پیشرفتهتر، شبکههایی مانند Tor یا VPN بهتر هستند.

❓ مشکلات رایج در Proxy Server چیست و چگونه رفع میشوند؟

مشکلات اتصال، احراز هویت، کندی سرعت، خطاهای SSL و گزارشگیری از رایجترینها هستند که با بررسی لاگها، تنظیم صحیح، بهروزرسانی گواهیها و مدیریت منابع قابل حل هستند.

❓ چه معیارهایی برای انتخاب Proxy Server مناسب باید در نظر گرفته شود؟

نوع و حجم ترافیک، اهداف امنیتی، تعداد کاربران، امکانات امنیتی، نوع راهکار (نرمافزاری یا سختافزاری)، مقیاسپذیری و هزینههای نگهداری و پشتیبانی.

آنچه در مقاله پروکسی سرور گفته شد

در این مقاله به صورت کامل و جامع به موضوع Proxy Server پرداختیم، به طوری که مدیران IT و متخصصان بتوانند با دیدی عمیق و تخصصی، این ابزار حیاتی شبکه را درک و به کار گیرند.

پروکسی سرور بیش از یک ابزار ساده شبکه است؛ این فناوری کلید حفظ امنیت، مدیریت هوشمندانه ترافیک و بهبود کارایی سازمانها در عصر دیجیتال است. در دنیایی که تهدیدات سایبری پیچیدهتر و نیاز به کنترل دسترسیها حیاتیتر شده، درک عمیق و بهکارگیری صحیح Proxy Server میتواند تفاوت میان موفقیت و شکست در حفاظت از دادهها و منابع شبکه باشد.

به عنوان مدیران IT و متخصصان حوزه فناوری، شما مسئولیت بزرگی بر دوش دارید تا بهترین راهکارها را با دانش و آگاهی کامل انتخاب و پیاده کنید. امیدواریم این مقاله، چراغ راهی روشن و جامع برای شما فراهم کرده باشد تا بتوانید با اطمینان، امنیت و بهرهوری شبکه سازمان خود را به سطحی بالاتر ارتقا دهید.

در نهایت، دنیای فناوری همیشه در حال تغییر است و یادگیری مداوم و بهروزرسانی دانش، رمز موفقیت همیشگی شما خواهد بود.